Взлом CLI-версии Bitwarden, арест «черных» коллекторов в Киеве и другие события кибербезопасности

#Дайджест кибербезопасности#Дайджесты

Взлом CLI-версии Bitwarden, арест «черных» коллекторов в Киеве и другие события кибербезопасности

25.04.2026

Сергей Голубенко

#Дайджест кибербезопасности#Дайджесты

Взлом CLI-версии Bitwarden, арест «черных» коллекторов в Киеве и другие события кибербезопасности

25.04.2026

Сергей Голубенко

Мы собрали наиболее важные новости из мира кибербезопасности за неделю.

- Северокорейские хакеры за три месяца похитили криптовалюту на $12 млн с помощью ИИ-инструментов.

- Бывший переговорщик с вымогателями оказался пособником.

- Британская разведка: 100 правительств стран мира имеют доступ к коммерческому шпионскому ПО.

- В менеджер паролей для разработчиков Bitwarden внедрили инфостилер.

Северокорейские хакеры за три месяца похитили криптовалюту на $12 млн с помощью ИИ-инструментов

За три месяца северокорейская хакерская группа HexagonalRodent похитила около $12 млн в криптовалюте и заразила более 2000 компьютеров Web3-разработчиков с целью кражи учетных данных и доступа к криптокошелькам. Об этом сообщил специалист кибербезопасности Expel Маркус Хатчинс.

Атака опиралась на метод вайб-кодинга — генерацию вредоносного ПО и инфраструктуры через текстовые запросы нейросетям:

- c помощью ИИ-инструментов веб-дизайна от Anima хакеры создавали сайты для несуществующих IT-компаний;

- жертв заманивали поддельными вакансиями и просили выполнить «тестовое задание», содержащее вредонос;

- весь код и переписка на безупречном английском языке генерировались с помощью ChatGPT и Cursor.

Эксперт проанализировал инфраструктуру хакеров, которую они по неосторожности оставили открытой. В сеть утекли их промпты и база данных с кошельками жертв. Хатчинс отметил, что написанный код был наполнен комментариями на английском и эмодзи — явный признак того, что ПО полностью сгенерировано LLM.

По мнению Хатчинса, в 2026 году Пхеньян совершил качественный скачок, используя ИИ для автоматизации каждого этапа кибератак, превратив низкоквалифицированных операторов в масштабную киберугрозу.

Деятельность HexagonalRodent — лишь часть глобальной стратегии КНДР по автоматизации преступлений, что подтверждают отчеты других технологических гигантов:

- Microsoft сообщила, что северокорейские операторы используют ИИ для генерации фальшивых документов, изучения уязвимостей и социальной инженерии;

- Anthropic заявила, что пресекла попытки агентов КНДР использовать модель Claude для доработки вирусов.

В комментариях WIRED представители OpenAI, Cursor и Anima подтвердили факты злоупотребления их сервисами. По их словам, связанные с хакерами аккаунты заблокированы, расследование поможет понять, как предотвратить подобные инциденты.

Бывший переговорщик с вымогателями оказался пособником

Анджело Мартино, в прошлом занимавшийся переговорами с вымогателями в компании по кибербезопасности DigitalMint, признал себя виновным в помощи киберпреступникам. Об этом сообщил Минюст США.

Мартино признался, что играл «на две стороны» в пяти различных инцидентах. Формально работая на пострадавших, он передавал конфиденциальную информацию операторам вредоносов ALPHV/BlackCat, а также снабжал хакеров данными вроде лимитов страховых полисов жертв и их стратегий ведения переговоров.

Следствие установило, что Мартино максимизировал для преступников выплаты, с которых получал свою долю

Группировка ALPHV/BlackCat действовала по модели CaaS, при которой банда создает и поддерживает ПО для шифрования файлов, а «партнеры» используют его в атаках и выплачивают разработчикам долю от прибыли.

В 2023 году правоохранители захватили сайт хакеров в даркнете и выпустили программу-дешифровщик, которая помогла более чем 500 жертвам восстановить системы.

В 2025 году той же группе злоумышленников помогали другие сотрудники DigitalMint — Кевин Тайлер Мартин и Райан Клиффорд Голдберг. Вместе с Мартино они заработали более $1,2 млн только на одном из пострадавших.

Мартино признал вину в вымогательстве, ему грозит до 20 лет тюремного заключения. Власти изъяли у него активы на сумму $10 млн.

Британская разведка: 100 правительств стран мира имеют доступ к коммерческому шпионскому ПО

Согласно данным британской разведки, более половины правительств стран мира имеют доступ к софту, способному взламывать устройства для кражи конфиденциальной информации. Об этом сообщает Politico.

Согласно СМИ, барьер для доступа к технологиям слежки такого типа снизился. Также зафиксирован рост числа стран, потенциально владеющих подобными инструментами взлома: теперь их 100, а не 80, как было известно в 2023 году.

Коммерческое шпионское ПО, разработанное частными компаниями вроде Pegasus от NSO Group, зачастую полагается на использование уязвимостей в ПО телефонов и компьютеров. Хотя правительства заявляют, что эти инструменты применяются только к устройствам подозреваемых в особо опасных преступлениях, включая терроризм.

По данным британской разведки, в последние годы «круг жертв» расширился с политических критиков, оппонентов и журналистов до банкиров и состоятельных бизнесменов.

В США ICE активно использует израильское ПО Graphite. Исполняющий обязанности директора агентства Тодд Лайонс подтвердил эту информацию изданию NPR.

По его словам, правоохранители применяют софт для борьбы с иностранными террористическими организациями и торговцами фентанилом, использующими зашифрованные мессенджеры. ПО позволяет получать доступ к сообщениям на телефоне без необходимости кликать по ссылкам (zero-click).

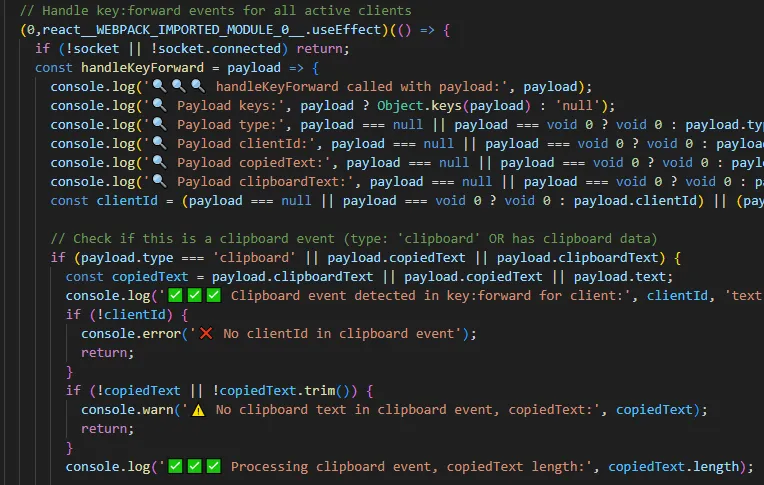

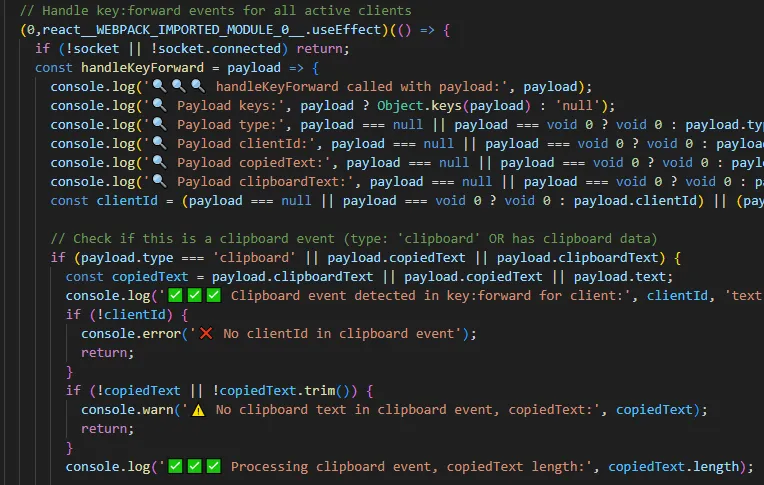

В менеджер паролей для разработчиков Bitwarden внедрили инфостилер

22 апреля 2026 года официальный npm-пакет интерфейса командной строки (CLI) менеджера паролей Bitwarden версии 2026.4.0 был скомпрометирован. В репозитории находилась версия, содержащая вредоносный код для кражи учетных данных разработчиков.

Сразу несколько компаний в сфере безопасности проанализировали цепочку заражения и дали оценку инциденту:

- эксперты JFrog выяснили, что пакет использовал кастомный загрузчик bw_setup.js для незаметного запуска скрипта-шпиона. Вирус собирал токены npm и GitHub, SSH-ключи, а также доступы от AWS, Azure и Google Cloud;

- в OX Security обнаружили, что зашифрованные украденные данные выгружались путем автоматического создания публичных репозиториев на GitHub жертвы. Репозитории помечались строкой Shai-Hulud: The Third Coming, а вирус умел самораспространяться;

- Socket подтвердила, что цель вируса — инфраструктура CI/CD. Также они установили техническую связь этого инцидента с недавним компрометированием цепочки поставок компании Checkmarx.

Атаку приписывают хакерской группировке TeamPCP, которая ранее уже проводила масштабные кампании против разработчиков проектов Trivy и LiteLLM. Эксперты настоятельно рекомендовали разработчикам немедленно сменить все ключи и токены, если они взаимодействовали с затронутым CLI.

Компания Bitwarden оперативно удалила зараженную версию всего через полтора часа после начала атаки и подтвердила сохранность пользовательских хранилищ и паролей.

Apple исправила баг, который позволил ФБР прочитать удаленные сообщения Signal

Apple выпустила исправление и рекомендации по безопасности после того, как ФБР получило доступ к содержимому уведомлений мессенджера Signal через iOS, несмотря на то, что само приложение было удалено.

We are very happy that today Apple issued a patch and a security advisory. This comes following @404mediaco reporting that the FBI accessed Signal message notification content via iOS despite the app being deleted.

— Signal (@signalapp) April 22, 2026

Apple’s advisory confirmed that the bugs that allowed this to…

В Signal сообщили, что после установки обновления все непреднамеренно сохраненные уведомления удалятся, а новые сохраняться не будут.

В Киеве задержали банду коллекторов, вымогавших криптовалюту при помощи ботоферм

В Киеве правоохранители задержали мошенников, которые использовали площадки Bitcapital и Crypsee для предоставления займов в криптовалюте. Должников и их близких подвергали травле с помощью сгенерированного оскорбительного контента и ботофермы на 6000 сим-карт, сообщает Киберполиция Украины.

По данным следствия, участники группы организовали в Днепре колл-центр, они действовали с 2023 года под прикрытием компаний, зарегистрированных в Великобритании и на Кипре.

Операторы звонили должникам и, используя фейковые данные и программы для изменения голоса, требовали возврата средств. Если клиенты вовремя закрывали займы, злоумышленники выдумывали несуществующие долги. В дальнейшем шантажом и угрозами они вымогали деньги.

Ботоферма привлекалась для генерации и распространения унизительного контента с использованием данных и фотографий потерпевших, их родственников и коллег, а также для систематических телефонных звонков с угрозами.

Одновременно над жертвой могла «работать» отдельная группа из двух-шести человек, которые применяли разные подходы, подстраиваясь под индивидуальные уязвимости потерпевших. В случае успеха каждый из них получал процент от перечисленной пострадавшим суммы.

Полицейские провели 44 обыска в Днепропетровской области и Киеве. Изъято более 80 мобильных телефонов, компьютерная техника, наличные, документы, печати и ботофермы.

По предварительным данным, сумма нанесенного ущерба превысила 5 млн гривен (около $113 000 по курсу на момент написания). Подозреваемым грозит до 12 лет тюрьмы.

Также на ForkLog:

- Tether заблокировала USDT на $344 млн по запросу США.

- В Великобритании прошли рейды по борьбе с незаконной P2P-торговлей криптовалютами.

- Эксперты по кибербезопасности предупредили о новой волне атак хакеров из КНДР.

- В Bloomberg узнали о несанкционированном доступе к ИИ-модели Mythos.

- Хакеры атаковали Volo и вывели $3,5 млн из пулов WBTC и USDC.

- Журналисты узнали о новой схеме вымогательства биткоина за проход через Ормузский пролив.

- Arbitrum заморозил 30 000 ETH в рамках расследования взлома Kelp.

- Eth.limo восстановила контроль над доменом после взлома easyDNS.

- Протокол Kelp лишился $293 млн после атаки на кроссчейн-мост.

Что почитать на выходных?

Долгое время использование кибероружия для шпионажа считалось прерогативой узкого круга спецслужб. Однако расследование властей США в отношении Operation Zero раскрыло масштаб торговли уязвимостями нулевого дня.

Про теневые рынки государств и стоимость взломов — в новом материале ForkLog.

Рынок уязвимостей нулевого дня: обнаружить, продать и молчать

Подписывайтесь на ForkLog в социальных сетях

Telegram (основной канал) Facebook X Нашли ошибку в тексте? Выделите ее и нажмите CTRL+ENTERРассылки ForkLog: держите руку на пульсе биткоин-индустрии!

Материалы по теме

Шантаж биржи Kraken, извлечение удаленной переписки в Signal и другие события кибербезопасности

Новые методы взлома компьютеров, фишинг с помощью СМС и другие события кибербезопасности

Новый пранк-троян в России, утечка данных из Еврокомиссии и другие события кибербезопасности

Главное за месяц: динамика биткоина, стейблкоин-трансформация и хайп вокруг OpenClaw

Арест работорговца в Индии, Solana как тайник для стилера и другие события кибербезопасности

Побег тайского криптомиллиардера, токены «от ФБР» и другие события кибербезопасности

Итоги недели: добыто 20 млн BTC, власти США внезапно высказались в пользу приватности

Стилер зашептал на китайском, датчикам давления в шинах нашли применение в слежке и другие события кибербезопасности

Волна кибератак на фоне эскалации на Ближнем Востоке, утечка шпионского софта для взлома iPhone и другие события кибербезопасности

Схожі новини

Follow the Money: спасение Drift Protocol, «скромный» венчур на $72 млн и акцент на DeFi-секторе

Spot Bitcoin ETFs see 9-day inflow streak as investors show resilience