Розробники в Google Cloud опинилися на межі банкрутства через зловживання ключами Gemini API: ось декілька сумних історій

Розробники та стартапери діляться в соцмережах історіями про приголомшливі рахунки від Google Cloud, що сягають десятків тисяч доларів. Причиною стало несанкціоноване використання їхніх API-ключів для Gemini сторонніми особами.

Залишити коментар

Розробники та стартапери діляться в соцмережах історіями про приголомшливі рахунки від Google Cloud, що сягають десятків тисяч доларів. Причиною стало несанкціоноване використання їхніх API-ключів для Gemini сторонніми особами.

Забуті мертві проєкти та старі ключі Google Maps або Firebase раптово перетворюються на величезні непередбачувані рахунки в Google Cloud, повідомляє Cybernews.

Розробники шукають допомоги на форумі «Build with Google AI», де в деяких скаргах згадуються приголомшливі суми: наприклад, $67 000 за 19 годин або 54 000 євро за 13 годин.

Сабредіт Google Cloud перетворився на бездонну прірву, повну відчаю людей, які бідкаються через колосальні перевитрати коштів та ліміти витрат, що насправді нічого не обмежують.

І суми, про які йдеться, просто нищівні. Ось лише кілька заголовків, опублікованих за останні місяці:

-

Лягав спати зі сповіщенням про бюджет у $10. Прокинувся з боргом перед Google Cloud у розмірі $25 672,86.

-

80 000 норвезьких крон ($7500) зникли з мого акаунта Google Cloud за 5 хвилин — детальний технічний розбір того, як працювала атака.

-

Отримав рахунок на $10 138 у березні 2026 року через задокументовану вразливість API-ключа Gemini — підтримка двічі закривала моє звернення, заявляючи, що «шахрайства не виявлено».

-

УВАГА: «Ліміти витрат» у Google Cloud/Gemini API НЕ працюють у реальному часі (нарахували $1800 із лімітом у $100).

-

Google Cloud виявив шахрайство з API-ключем на $975 у моєму акаунті, надіслав один імейл об 11 вечора, а потім дозволив рахунку зрости до $18 596 — уже п’ять агентів підтримки відмовили у допомозі.

-

Сповіщення про бюджет у $10 — викрадений API-ключ Gemini «накрутив» $1300 за кілька хвилин.

Випадки перевищення витрат стали настільки масовими, що деякі юзери запропонували створити для цього окремий сабредіт.

Cybernews не знайшов жодного випадку, коли розробники успішно повернули свої гроші або стягнули плату. Багато користувачів шукають поради щодо того, як уникнути подібних ситуацій.

Що відбувається?

Усі історії мають схожу закономірність — рахунки за Google Cloud раптово зростають через зловживання ззовні скомпрометованим або «злитим» ключем Google API, навіть якщо його не використовували для Gemini й навіть якщо сам Google раніше заявляв, що їхнє розкриття дозволене.

Подібні атаки відбуваються вже деякий час. Ще в березні dev.ua повідомляв про невелику команду розробників, якій загрожує банкрутство через рахунок у розмірі $82 314,44, що в 457 разів перевищує середній платіж у $180.

Чжунхюн Чой, операційний директор південнокорейської компанії Colavo Ground, що розробляє мобільну CRM-систему для професіоналів індустрії краси, зіткнувся з проблемою через API-ключ для Android без жодних обмежень. Цей ключ був автоматично згенерований платформою Firebase ще під час створення проєкту у 2016 році.

«Цей ключ безперервно та законно використовувався для сервісів Firebase у нашому Android-додатку протягом майже десяти років без жодних інцидентів — саме так, як описувалося його призначення в документації Google на той час», — йдеться в дописі.

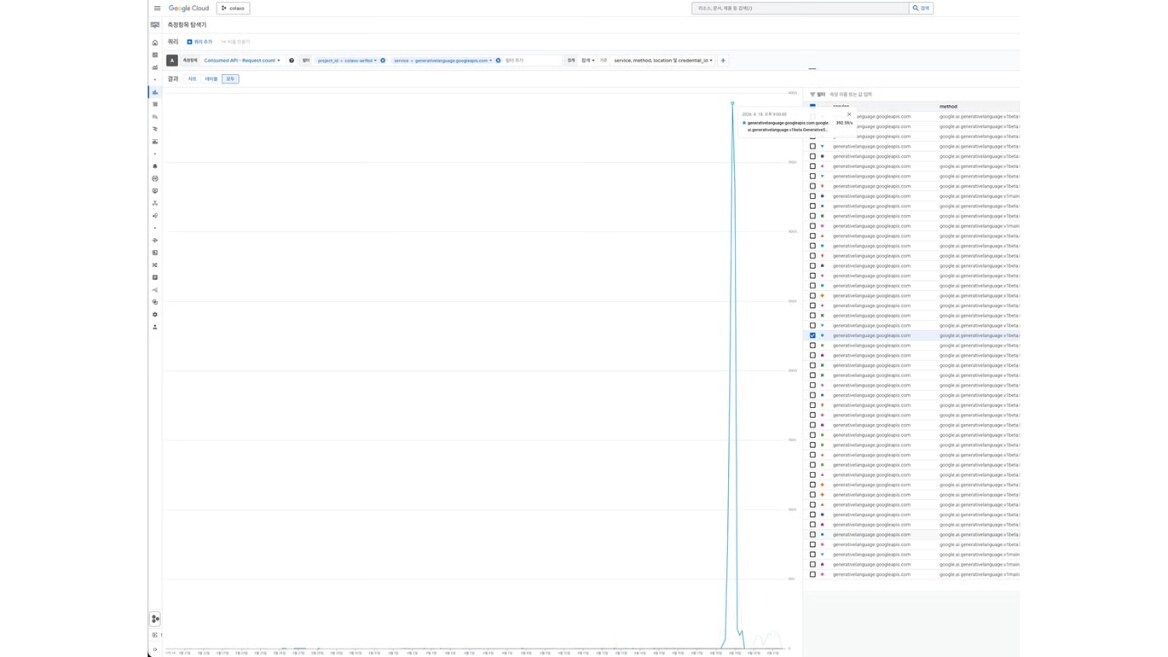

Однак 18 квітня почалася неочікувана скоординована атака ботнету, яка почала використовувати цей ключ для здійснення несанкціонованих викликів до Gemini API.

Інтенсивність атаки досягла піка у 931 запит щосекунди. Команда негайно встановила обмеження для ключа, але було вже запізно. Google визнав, що проєкт було зламано, проте — принаймні спочатку — відхилив їхню апеляцію щодо рахунку на $67 000, накопиченого всього за 19 годин.

«Якщо цю суму доведеться сплатити в повному обсязі, наш стартап чекає негайне банкрутство», — написав автор посту у відчайдушному заклику про допомогу».

Чжунхюн зауважив, що політика Google щодо автоматичного обмеження ключів, запроваджена у травні 2024 року, так і не була застосована до їхнього ключа, хоча його доступ мав би бути обмежений лише сервісами Firebase API. Проте пізніше цей ключ автоматично отримав дозвіл на масові виклики до Gemini API. Операційний директор надав скриншоти, які підтверджують, що команда ніколи не використовувала Gemini, а вся активність велася виключно з боку зловмисників.

Одна компанія з кібербезпеки попереджала, що це станеться

У лютому Truffle Security виявила, що старі API-ключі Google, які раніше використовувалися в інших проєктах як нешкідливі ідентифікатори, в одну мить перетворилися на «бомби уповільненої дії», щойно вони отримали доступ до Gemini API.

Тисячі багатофункціональних API-ключів Google можна знайти у відкритому доступі на вебсайтах, у репозиторіях коду, додатках та в інших місцях, причому сама компанія Google раніше заохочувала користувачів «безпечно вбудовувати їх у клієнтський код».

До сьогодні на сторінці підтримки Firebase вказано, що «API-ключі для сервісів Firebase не є секретними», проте тепер там з’явилися додаткові застереження, які закликають розробників переконатися, що доступ до них належним чином обмежений.

«Ви створили ключ для Maps три роки тому і вставили його у вихідний код свого сайту саме так, як інструктував Google», — зазначили раніше експерти з Truffle Security.

«Потім розробник із вашої команди увімкнув Gemini API для внутрішнього прототипу. І ось ваш публічний ключ Maps тепер став обліковими даними для Gemini. Будь-хто, хто витягне його з коду (scrapes), отримає доступ до ваших завантажених файлів, кешованого контенту та зможе роздути ваш рахунок за ШІ до космічних масштабів. І ніхто вас про це не попередив».

І саме це зараз і відбувається.

Google додає ліміти витрат: захистіть свої ключі

Логан Кілпатрік, керівник продукту в Google AI Studio, пояснив, що ліміти для розрахункових акаунтів (billing accounts) нарешті стали доступними для користувачів Gemini API. Тепер для користувачів першого рівня (Tier 1) за замовчуванням встановлено ліміт у $250 на місяць, «після чого доступ автоматично блокується».

«В усій системі звітності існує 10-хвилинна затримка», — зазначив Кілпатрік.

«Відтепер ми підтримуємо ліміти витрат на рівні проєкту. Якщо ви хочете встановити індивідуальний ліміт витрат, ви також можете це зробити. У моєму акаунті встановлено $50, щоб я випадково не витратив зайвого під час розробки. Тут також діє аналогічна 10-хвилинна затримка».

Google прагне вимкнути використання необмежених ключів API в Gemini API і тепер генерує безпечніші ключі автентифікації за замовчуванням для нових користувачів Gemini.

До того ж технологічний гігант впроваджує систему передоплати в усьому світі, а це означає, що користувачі повинні платити за використання Gemini API заздалегідь і завдяки цьому матимуть більше контролю над своїми витратами.

«Загалом слід уникати розміщення ключа в коді на стороні клієнта, оскільки якщо він буде розкритий, навіть з урахуванням вищезазначених обмежень, ви можете понести витрати, — попередив Кілпатрік. — У багатьох випадках ми можемо автоматично виявляти, коли ключ видимий у публічній мережі, і автоматично вимикати ці ключі з міркувань безпеки».

API DeepState без дозволу використали для інтеграції зі ставками на окупацію української території на Polymarket

По темi

API DeepState без дозволу використали для інтеграції зі ставками на окупацію української території на Polymarket

API DeepState без дозволу використали для інтеграції зі ставками на окупацію української території на Polymarket

По темi

API DeepState без дозволу використали для інтеграції зі ставками на окупацію української території на Polymarket

OpenAI посилює підтримку розробників, додаючи потужніші моделі до свого API

По темi

OpenAI посилює підтримку розробників, додаючи потужніші моделі до свого API

OpenAI посилює підтримку розробників, додаючи потужніші моделі до свого API

По темi

OpenAI посилює підтримку розробників, додаючи потужніші моделі до свого API

Microsoft вимикає API пошуку Bing та рекомендує перейти на штучний інтелект

По темi

Microsoft вимикає API пошуку Bing та рекомендує перейти на штучний інтелект

Microsoft вимикає API пошуку Bing та рекомендує перейти на штучний інтелект

По темi

Microsoft вимикає API пошуку Bing та рекомендує перейти на штучний інтелект

Читайте головні IT-новини країни в нашому Telegram

По темi

Читайте головні IT-новини країни в нашому Telegram

Читайте головні IT-новини країни в нашому Telegram

По темi

Читайте головні IT-новини країни в нашому Telegram